DORA:倒计时开始了

明年,德国 3,600 多家公司必须实施欧盟DORA法规。 该法规旨在更好地保护金融部门免受网络威胁。 具体的时间表是怎样的? 金融行业的公司等待着什么呢? ——IT 监管总监 Jens Obermöller

2023 年夏天,网络犯罪团伙 Clop 利用了数据传输程序 MoveIT 中的漏洞。 在世界各地,数千家公司及其客户受到数据泄露的影响。 其中包括大量与使用该计划的第三方服务提供商合作的德国金融机构和保险公司。

这个例子说明了金融部门的依赖性有多大。 内部 IT 系统故障或网络攻击可能会造成严重后果,其影响远远超出直接受到影响的公司。 即使这些中断并未发生在金融机构本身,它们也会带来风险。 因此,关键第三方服务提供商的重要性日益凸显。 他们的职责是管理大量金融行业公司的关键任务,这导致了高度集中的风险。

BaFin关注的网络威胁

BaFin长期以来一直关注这些威胁,并对银行、保险公司、资产管理公司和支付服务提供商的 IT 提出了相应的要求。 在欧洲层面,《数字运营弹性法案》(DORA) 现已制定了管理金融领域网络威胁和 ICT(信息和通信技术)安全的标准化要求。

DORA 最重要的成就是创建了单一规则手册,即适用于整个欧洲的 ICT 风险管理监管框架。 据估计,DORA 适用于欧洲20,000多家金融实体。 实际上,所有已经受到监管的机构和企业以及众多其他第三方服务提供商都有义务遵守这一监管框架。 在德国,DORA 适用于3,600多个金融部门实体。

申请前的时间表

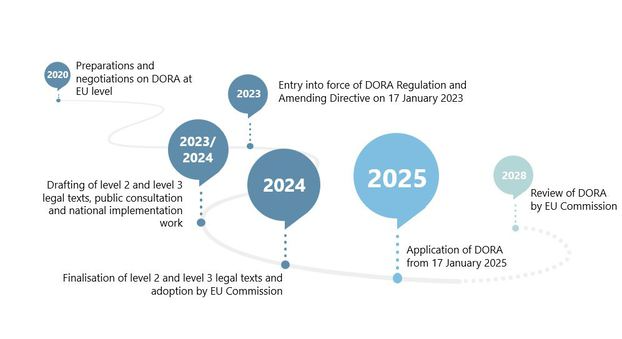

欧盟法规于 2023 年 1 月生效,机构和企业从 2025 年 1 月起必须遵守 DORA 要求(见图 1)。 欧洲三个监管机构——欧洲银行管理局(EBA)、欧洲证券和市场管理局(ESMA)以及欧洲保险和职业养老金管理局(EIOPA)——一直在联合制定监管技术标准,实施技术标准和指南,旨在 进一步指定DORA。

图1:DORA – 开发和进一步时间表

ICT风险管理:责任不能委托

DORA 的核心要素是 ICT 风险管理的要求(见图 2)。 这些旨在增强公司抵御网络威胁的能力,并使他们即使在中断期间或中断后也能保持流程运行。 该法规强调,管理公司 ICT 风险的责任在于管理层,即董事总经理或执行董事会成员。

不仅如此,他们还负责定义和批准数字运营弹性战略并适当预算成本。 必要的专业知识必须始终保持最新。 金融行业的公司还有义务建立ICT风险控制职能。 这包含 IT 监管要求中已规定的信息安全官职能要素,但在其他方面有所不同。

为了应对ICT风险,必须对ICT风险进行彻底、全面的管理,并记录相关措施。 对此的具体要求符合国际、国内和特定行业的最佳实践和标准。 在标准和技术方面,DORA本质上是中立的——它旨在使金融行业的公司能够根据基于风险和比例的方法来实施要求。

整个金融部门报告 ICT 事件的要求

DORA 要求金融行业的公司以应有的谨慎和关注来管理与 ICT 相关的事件。 金融实体必须监控、记录和报告所有 ICT 相关事件,并根据 DORA 第 18 条规定的标准进行分类。 重大事件必须报告主管监督机关。

对于许多受监管的公司来说,这并不是什么新鲜事——支付服务提供商目前有义务根据支付服务第二指令(PSD II 指令)遵守类似的报告和通知要求。 关于整个联盟高共同水平网络安全措施的欧盟指令(NIS 2 指令)也为德国联邦信息安全办公室法案 (Gesetz über das Bundesamt für Sicherheit in der Informationstechnik – BSI 法案)。

DORA 标准化了这些义务,将其扩展到整个金融部门,并指定 BaFin 为这些报告的接收者。 BaFin 立即将报告传递给 BSI、相应的欧洲监管机构(EBA、ESMA 或 EIOPA)以及其他相关方(如果适用),例如欧洲中央银行。 除了 ICT 相关事件的报告系统外,DORA 还引入了报告重大网络威胁的自愿系统。

金融实体必须测试数字运营弹性

根据 DORA,所有金融实体都有义务通过建立基于风险的相称测试计划来彻底审查其信息和通信技术。 DORA 第 16 条规定,微型企业和其他一些金融实体可以享受测试计划的豁免,但没有测试义务。 例如,该测试程序旨在分析开源软件、评估网络安全并审查金融实体的物理安全。 其他示例包括基于场景的测试、兼容性测试和渗透测试。

金融部门选定的关键实体还应该进行威胁主导的渗透测试 (TLPT),其中黑客被分配识别公司 IT 漏洞的任务。 目标是消除任何安全漏洞。 这些测试的细节将在监管技术标准 (RTS) 中规定,该标准将在很大程度上借鉴欧洲 TIBER-EU 框架。 之前的德国同等产品 TIBER-DE 是自愿性的,通过 DORA 成为强制性的。 监管机构将向金融实体提供证明,确认 TLPT 已按照监管要求成功执行。 DORA 提供对这些证明的跨境认可。 但从 BaFin 的角度来看,TLPT 不仅具有监管目的,而且还具有监管目的。 最重要的是,它们是金融实体洞察力的来源。

关注第三方

DORA 还关注金融市场公司使用 ICT 第三方服务提供商提供的服务时可能出现的风险。 使用这些服务的公司有义务在整个生命周期内监控这些风险。

在签署任何合同之前必须进行风险分析。 此外,公司有义务进行尽职调查,以评估服务提供商的适合性。 例如,金融实体必须考虑其对特定 ICT 第三方服务提供商的依赖程度以及合同关系可能产生的风险。 他们需要针对关键或重要的外包职能制定退出策略。 DORA 还对合同安排提出了要求,例如,如果发生涉及其服务的 ICT 相关事件,服务提供商必须同意提供支持。

所有 ICT 合同安排都必须记录在信息登记册中,BaFin 可以将其用作识别关键 ICT 第三方服务提供商的基础。 因此,该登记册对关键 ICT 第三方服务提供商的欧洲监督框架做出了重要贡献。

金融实体何时应暂停使用服务提供商提供的服务?

欧盟金融市场监管这一全新要素的重点是被欧洲监管机构指定为关键的 ICT 第三方服务提供商。 此类服务提供商的运营中断可能会严重影响整个市场金融服务的稳定性、连续性或质量。 指定时还考虑了金融实体的关键或重要功能对 ICT 第三方服务提供商的依赖程度。 监督任务产生的费用将从向关键 ICT 第三方服务提供商征收的费用中支付。

在这方面,首席监督者被赋予了关键作用。 该职能始终由欧洲三个监管机构之一(EBA、ESMA 或 EIOPA)执行,具体取决于 ICT 第三方服务提供商主要运营的特定行业。 首席监督员由来自国家和欧洲监管机构的专家组成的联合检查小组提供支持。

首席监管者有权向关键 ICT 第三方服务提供商索取信息并对其进行控制和检查,还可能处以罚款。 例如,监控ICT第三方服务提供商是否遵守ICT风险管理要求。 如果出现违规行为,首席监督员可以向关键的 ICT 第三方服务提供商提出建议。 如果服务提供商未能听取这些建议,包括 BaFin 在内的国家监管机构可能会要求金融实体暂时中止与服务提供商的合作,甚至完全停止与提供商的合作。 某些措施也可以在欧洲监管机构的网站上发布。

通过演练做好应对紧急情况的准备

DORA 建议金融实体相互交换有关网络威胁的信息和情报,例如妥协指标。 建议各实体共享攻击者的策略、技术和程序以及相关系统的网络安全警报和配置设置,以便相互学习。

BaFin也希望积极参与这次交流。 作为信息通信技术相关事件报告的未来接收者,BaFin将掌握有利于整个金融市场的有价值的信息。 危机管理和应急演习也将更多地成为 BaFin 未来的重点。 毕竟,金融实体和德国监管机构都需要为紧急情况做好准备——换句话说,就是所有预防措施和防御机制都无法生效的情况。 金融实体应对这种极端情况的最佳手段是通过演习。 通过这种方式,可以测试跨部门的沟通渠道和反应,并优化危机情况下的协作。

请先 登录后发表评论 ~